Seguridad informática para pymes

Seguridad informática para pymes: Cómo proteger tu negocio sin gastar una fortuna

Hoy en día, las pequeñas y medianas empresas (pymes) son un blanco cada vez más frecuente de ciberataques. Muchas creen que la seguridad informática para pymes es un lujo solo accesible para grandes corporaciones, pero la realidad es que existen estrategias accesibles y efectivas para protegerse sin comprometer el presupuesto.

🚨 El peligro real: ¿Por qué las pymes son un objetivo fácil?

Las pymes manejan información valiosa, desde datos de clientes hasta información financiera, pero muchas veces no cuentan con las mismas defensas que las grandes empresas. Esto las convierte en un blanco atractivo para hackers y estafadores que buscan vulnerabilidades en redes empresariales mal protegidas.

Algunas de las amenazas más comunes incluyen:

🔹 Phishing: correos falsos que engañan a los empleados para robar credenciales. 🔹 Ransomware: virus que bloquea el acceso a los archivos hasta que se pague un rescate. 🔹 Ataques de fuerza bruta: intentos repetitivos de adivinar contraseñas débiles. 🔹 Fugas de datos: accesos no autorizados a información sensible de la empresa.

🔐 Claves para una buena seguridad informática en pymes

Afortunadamente, protegerse no requiere una gran inversión, sino una buena estrategia. Aquí te dejamos algunas claves esenciales:

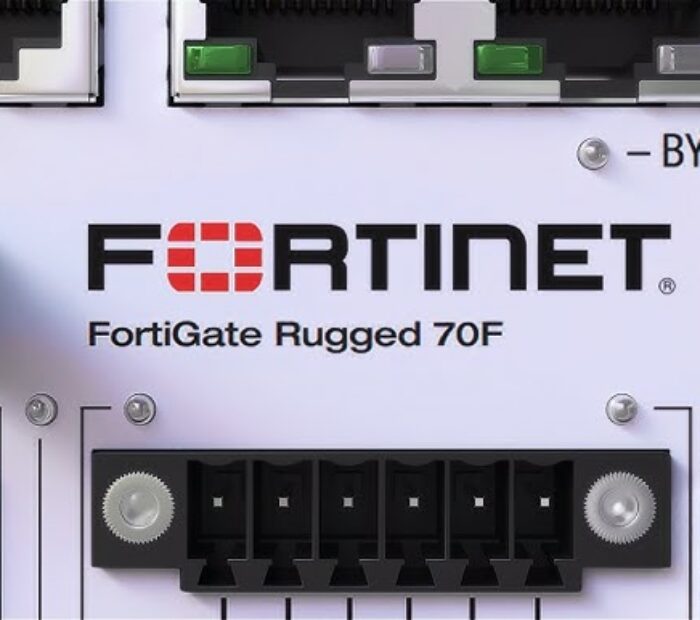

1️⃣ Implementa un servicio de firewall para pymesUn firewall es una primera línea de defensa contra ataques externos. Existen opciones gestionadas que permiten proteger la red empresarial sin necesidad de conocimientos técnicos avanzados. Un firewall gestionado para empresas bloquea accesos no autorizados y previene ataques antes de que ocurran.

2️⃣ Capacita a tus empleados sobre seguridad informática en la redLa mejor tecnología no servirá de nada si los empleados caen en estafas como el phishing. Realizar pequeñas sesiones de formación sobre seguridad informática en la red ayuda a reducir los errores humanos que pueden comprometer el negocio.

3️⃣ Contrata un servicio de soporte técnico informáticoNo todas las pymes tienen un departamento de TI, pero eso no significa que deban estar desprotegidas. Contar con un soporte técnico informático para empresas permite responder rápidamente a incidentes y evitar pérdidas de datos.

4️⃣ Usa un antivirus corporativoLas soluciones gratuitas pueden ayudar, pero un antivirus Kaspersky u otras herramientas empresariales ofrecen una protección más completa contra malware y ransomware.

5️⃣ Automatiza la seguridad con soluciones IT para empresasHoy en día, existen soluciones IT para empresas que facilitan la monitorización y protección de los sistemas sin intervención manual. Por ejemplo, los sistemas de ciberseguridad en pymes permiten detectar comportamientos sospechosos y reaccionar automáticamente.

📉 ¿Cuánto cuesta un ataque informático?

El precio hora de una consultoría informática es mucho menor que el coste de recuperar información perdida o de pagar un rescate por ransomware. Según estudios, el 75% de las pymes que sufren un ciberataque cierran en menos de 6 meses. No esperes a que sea demasiado tarde.

🛡 Protege tu empresa hoy mismo

En F10 Informática, ofrecemos servicios de consultoría informática, protección de datos empresariales y soluciones de ciberseguridad para empresas adaptadas a cualquier presupuesto. Contáctanos y descubre cómo podemos ayudarte a fortalecer la seguridad de tu negocio.